server {

listen 80;

server_name ordinary-minecraft.ru www.ordinary-minecraft.ru;

root /srv/webmcr/;

index index.php index.html;

location /news {

rewrite ^/news/([^/]+)/?$ /index.php?id=$1 last;

}

location /category {

rewrite ^/category/([^/]+)/?$ /index.php?cid=$1 last;

}

location /list {

rewrite ^/list/([^/]+)/?$ /index.php?l=$1 last;

}

location /control {

rewrite ^/control/([^/]+)/?$ /index.php?mode=control&do=$1 last;

}

location /get {

rewrite ^/get/([^/]+)/?$ /action.php?method=download&file=$1 last;

}

location /go {

rewrite ^/go/([^/]+)/?$ /index.php?mode=$1 last;

}

location = /authenticate {

rewrite ^(.*)$ /MineCraft/auth16x.php last;

}

location = /invalidate {

rewrite ^(.*)$ /MineCraft/invalidate16x.php last;

}

location = /refresh {

rewrite ^(.*)$ /MineCraft/refresh16x.php last;

}

location /game {

rewrite ^/game/joinserver.jsp /MineCraft/joinserver.php last;

}

location / {

try_files $uri $uri/index.php?$uri&$args;

}

location ~ \.php$ {

try_files $uri =404;

fastcgi_pass unix:/var/run/php-fpm.sock;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

}

}Рубрика: linux

nginx-frontend + nginx-backend и потерявшиеся реальные IP посетителей.

Мы говорим о связке nginx+nginx. Те, кто впервые настраивает такую связку наверняка столкнулись с тем, что nginx-backend пишет в лог (и отдает в PHP/Django и прочее, соответственно) IP фронт-энда. Если в апаче это решалось при помощи mod_rpaf, то в nginx’e всё намного проще.

В секцию http {} или в секцию нужного server {} (если вы упрямы — то можете даже в location {} вписать) пишем следующие строки:

set_real_ip_from 8.8.8.8;

real_ip_header X-Real-IP;

Либо:

set_real_ip_from 192.168.0.0/24;

real_ip_header X-Real-IP;

В директиве set_real_ip_from мы указываем серверы, которым мы доверяем тяжкую ношу по передаче нам IP адресов посетителей (если тут указать чужие серверы — то эти самые чужие серверы смогут вас очень красиво и весело dos-ить с адресов вида 0.0.0.1, например).

Директивой real_ip_header мы указываем откуда брать IP. В данном примере нужно на фронте написать proxy_set_header X-Real-IP $remote_addr; в proxy_pass.

nginx как reverse proxy

Конфигурация nginx без ssl

server {

listen 80;

server_name mydomain.com;

location / {

proxy_pass http://127.0.0.1:8080/;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header Host $host;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

}

Конфигурация nginx с ssl

server {

listen 80;

server_name mydomain.com;

return 301 https://$server_name$request_uri; # enforce https

}

server {

listen 443;

server_name mydomain.com;

access_log /var/log/nginx/ssl-access.log;

ssl on;

ssl_protocols SSLv3 TLSv1;

ssl_certificate /etc/nginx/ssl/cert.pem;

ssl_certificate_key /etc/nginx/ssl/cert.key;

location / {

proxy_pass https://127.0.0.1:8080/;

proxy_redirect off;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Host $host;

proxy_pass_header Set-Cookie;

}

}

малинка теперь в корпусе

Сохранение правил iptables в Debian

Рассказ про то, как правильно сохранять и загружать правила iptables в Debian.

Поместить запуск в rc.local это не самое правильное решение, более правильно — это сохранить правила iptables перед выключением, потом перед поднятием сетевого интерфейса загрузить правила, объясню как это сделать:

Для сохранения правил iptables существует команда:

После этого правила будут сохранены в файле (имя произвольное) /etc/ip_rulles.lst

Для загрузки правил соответственно:

Тут мы подошли к самому интересному, то бишь феншую _:) — в файле настроек сети /etc/network/interfaces в каждый из интерфейсов можно добавлять секции которые будут выполнятся до поднятия, после поднятия, до отключения и после отключения интерфейса —секции:

up

post-up

down

pre-down

post-down

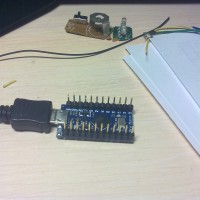

Arduino Micro

мне таки пришла по почте Arduino Micro, без лишних проблем и затрат

неплохая игрушка за 200 р, помигал светодиодами, подпаял динамик и врубил имперский марш и наигрался, да и неудобно все время подпаиваться, надо было еще и макетную плату с проводками заказать, что я уже и сделал

под линуксом среду запустить не смог сразу, оказалось она lock файлы не может создать в /var/lock, пока решил это костылем через chmod 777 /var/lock

Linux pipes tips & tricks

Pipe — что это?

Pipe (конвеер) – это однонаправленный канал межпроцессного взаимодействия. Термин был придуман Дугласом Макилроемдля командной оболочки Unix и назван по аналогии с трубопроводом. Конвейеры чаще всего используются в shell-скриптах для связи нескольких команд путем перенаправления вывода одной команды (stdout) на вход (stdin) последующей, используя символ конвеера ‘|’:

cmd1 | cmd2 | .... | cmdN

Например:

$ grep -i “error” ./log | wc -l

43

grep выполняет регистронезависимый поиск строки “error” в файле log, но результат поиска не выводится на экран, а перенаправляется на вход (stdin) команды wc, которая в свою очередь выполняет подсчет количества строк.

Логика

Конвеер обеспечивает асинхронное выполнение команд с использованием буферизации ввода/вывода. Таким образом все команды в конвейере работают параллельно, каждая в своем процессе.

Размер буфера начиная с ядра версии 2.6.11 составляет 65536 байт (64Кб) и равен странице памяти в более старых ядрах. При попытке чтения из пустого буфера процесс чтения блокируется до появления данных. Аналогично при попытке записи в заполненный буфер процесс записи будет заблокирован до освобождения необходимого места.

Важно, что несмотря на то, что конвейер оперирует файловыми дескрипторами потоков ввода/вывода, все операции выполняются в памяти, без нагрузки на диск.

Вся информация, приведенная ниже, касается оболочки bash-4.2 и ядра 3.10.10.

Простой дебаг

Утилита strace позволяет отследить системные вызовы в процессе выполнения программы:

$ strace -f bash -c ‘/bin/echo foo | grep bar’

....

getpid() = 13726 <– PID основного процесса

...

pipe([3, 4]) <– системный вызов для создания конвеера

....

clone(....) = 13727 <– подпроцесс для первой команды конвеера (echo)

...

[pid 13727] execve("/bin/echo", ["/bin/echo", "foo"], [/* 61 vars */]

.....

[pid 13726] clone(....) = 13728 <– подпроцесс для второй команды (grep) создается так же основным процессом

...

[pid 13728] stat("/home/aikikode/bin/grep",

...

Видно, что для создания конвеера используется системный вызов pipe(), а также, что оба процесса выполняются параллельно в разных потоках.

Читать далее «Linux pipes tips & tricks»

Свое облачное хранилище на основе ownCloud

ownCloud — система для организации хранения, синхронизации и обмена данными, размещенными на внешних серверах.

В отличии от Dropbox и ему подобных, ownCloud отличается предоставлением пользователю полного контроля над своими данными — информация размещается на подконтрольных пользователю системах. Доступ к данным в ownCloud может осуществляться при помощи web-интерфейса или протокола WebDAV.

Особенности ownCloud

- Open source;

- Поддержка шифрования передачи данных;

- Автоматическое резервное копирование;

- Поддержка WebDAV позволяет организовать доступ к данным из любых операционных систем;

- Поддержка синхронизации данных с другими web-приложениями, поддерживающими протокол remoteStorage;

- Управление пользователями и группами;

- В web-интерфейс встроены средства для работы с синхронизированной адресной книгой, календарем-планировщиком, коллекцией фотографий, архивом музыкальных произведений;

- Для ownCloud подготовлен сервер Ampache, что позволяет организовать потоковое вещание музыки;